防火墻的工作原理

雙向過濾

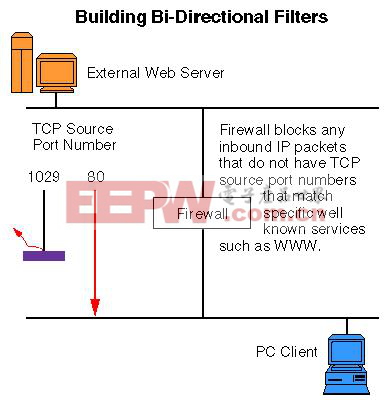

OK,咱們換個思路。我們給防火墻這樣下命令:已知服務的數據包可以進來,其他的全部擋在防火墻之外。比如,如果你知道用戶要訪問Web服務器,那就只讓具有源端口號80的數據包進入網絡:

不過新問題又出現了。首先,你怎么知道你要訪問的服務器具有哪些正在運行的端口號呢? 象HTTP這樣的服務器本來就是可以任意配置的,所采用的端口也可以隨意配置。如果你這樣設置防火墻,你就沒法訪問哪些沒采用標準端口號的的網絡站點了!反過來,你也沒法保證進入網絡的數據包中具有端口號80的就一定來自Web服務器。有些黑客就是利用這一點制作自己的入侵工具,并讓其運行在本機的80端口!

檢查ACK位

源地址我們不相信,源端口也信不得了,這個不得不與黑客共舞的瘋狂世界上還有什么值得我們信任呢?還好,事情還沒到走投無路的地步。對策還是有的,不過這個辦法只能用于TCP協議。

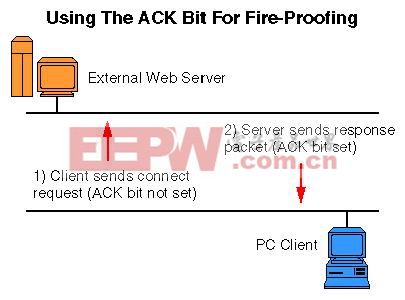

TCP是一種可靠的通信協議,“可靠”這個詞意味著協議具有包括糾錯機制在內的一些特殊性質。為了實現其可靠性,每個TCP連接都要先經過一個“握手”過程來交換連接參數。還有,每個發送出去的包在后續的其他包被發送出去之前必須獲得一個確認響應。但并不是對每個TCP包都非要采用專門的ACK包來響應,實際上僅僅在TCP包頭上設置一個專門的位就可以完成這個功能了。所以,只要產生了響應包就要設置ACK位。連接會話的第一個包不用于確認,所以它就沒有設置ACK位,后續會話交換的TCP包就要設置ACK位了。

舉個例子,PC向遠端的Web服務器發起一個連接,它生成一個沒有設置ACK位的連接請求包。當服務器響應該請求時,服務器就發回一個設置了ACK位的數據包,同時在包里標記從客戶機所收到的字節數。然后客戶機就用自己的響應包再響應該數據包,這個數據包也設置了ACK位并標記了從服務器收到的字節數。通過監視ACK位,我們就可以將進入網絡的數據限制在響應包的范圍之內。于是,遠程系統根本無法發起TCP連接但卻能響應收到的數據包了。

這套機制還不能算是無懈可擊,簡單地舉個例子,假設我們有臺內部Web服務器,那么端口80就不得不被打開以便外部請求可以進入網絡。還有,對UDP包而言就沒法監視ACK位了,因為UDP包壓根就沒有ACK位。還有一些TCP應用程序,比如FTP,連接就必須由這些服務器程序自己發起。

FTP帶來的困難

一般的Internet服務對所有的通信都只使用一對端口號,FTP程序在連接期間則使用兩對端口號。第一對端口號用于FTP的“命令通道”提供登錄和執行命令的通信鏈路,而另一對端口號則用于FTP的“數據通道”提供客戶機和服務器之間的文件傳送。

在通常的FTP會話過程中,客戶機首先向服務器的端口21(命令通道)發送一個TCP連接請求,然后執行LOGIN、DIR等各種命令。一旦用戶請求服務器發送數據,FTP服務器就用其20端口 (數據通道)向客戶的數據端口發起連接。問題來了,如果服務器向客戶機發起傳送數據的連接,那么它就會發送沒有設置ACK位的數據包,防火墻則按照剛才的規則拒絕該數據包同時也就意味著數據傳送沒戲了。通常只有高級的、也就是夠聰明的防火墻才能看出客戶機剛才告訴服務器的端口,然后才許可對該端口的入站連接。

UDP端口過濾

好了,現在我們回過頭來看看怎么解決UDP問題。剛才說了,UDP包沒有ACK位所以不能進行ACK位過濾。UDP 是發出去不管的“不可靠”通信,這種類型的服務通常用于廣播、路由、多媒體等廣播形式的通信任務。NFS、DNS、WINS、NetBIOS-over-TCP/IP和 NetWare/IP都使用UDP。

看來最簡單的可行辦法就是不允許建立入站UDP連接。防火墻設置為只許轉發來自內部接口的UDP包,來自外部接口的UDP包則不轉發。現在的問題是,比方說,DNS名稱解析請求就使用UDP,如果你提供DNS服務,至少得允許一些內部請求穿越防火墻。還有IRC這樣的客戶程序也使用UDP,如果要讓你的用戶使用它,就同樣要讓他們的UDP包進入網絡。我們能做的就是對那些從本地到可信任站點之間的連接進行限制。但是,什么叫可信任!如果黑客采取地址欺騙的方法不又回到老路上去了嗎?

有些新型路由器可以通過“記憶”出站UDP包來解決這個問題:如果入站UDP包匹配最近出站UDP包的目標地址和端口號就讓它進來。如果在內存中找不到匹配的UDP包就只好拒絕它了!但是,我們如何確信產生數據包的外部主機就是內部客戶機希望通信的服務器呢?如果黑客詐稱DNS服務器的地址,那么他在理論上當然可以從附著DNS的UDP端口發起攻擊。只要你允許DNS查詢和反饋包進入網絡這個問題就必然存在。辦法是采用代理服務器。

所謂代理服務器,顧名思義就是代表你的網絡和外界打交道的服務器。代理服務器不允許存在任何網絡內外的直接連接。它本身就提供公共和專用的DNS、郵件服務器等多種功能。代理服務器重寫數據包而不是簡單地將其轉發了事。給人的感覺就是網絡內部的主機都站在了網絡的邊緣,但實際上他們都躲在代理的后面,露面的不過是代理這個假面具。

小結

IP地址可能是假的,這是由于IP協議的源路有機制所帶來的,這種機制告訴路由器不要為數據包采用正常的路徑,而是按照包頭內的路徑傳送數據包。于是黑客就可以使用系統的IP地址獲得返回的數據包。有些高級防火墻可以讓用戶禁止源路由。通常我們的網絡都通過一條路徑連接ISP,然后再進入Internet。這時禁用源路由就會迫使數據包必須沿著正常的路徑返回。

還有,我們需要了解防火墻在拒絕數據包的時候還做了哪些其他工作。比如,防火墻是否向連接發起系統發回了“主機不可到達”的ICMP消息?或者防火墻真沒再做其他事?這些問題都可能存在安全隱患。ICMP“主機不可達”消息會告訴黑客“防火墻專門阻塞了某些端口”,黑客立即就可以從這個消息中聞到一點什么氣味。如果ICMP“主機不可達”是通信中發生的錯誤,那么老實的系統可能就真的什么也不發送了。反過來,什么響應都沒有卻會使發起通信的系統不斷地嘗試建立連接直到應用程序或者協議棧超時,結果最終用戶只能得到一個錯誤信息。當然這種方式會讓黑客無法判斷某端口到底是關閉了還是沒有使用。本文引用地址:http://cqxgywz.com/article/155626.htm

tcp/ip相關文章:tcp/ip是什么

評論