黑客們?nèi)绾慰刂颇愕钠?chē)

你可能在美國(guó)影集里看過(guò)這樣的情節(jié):一位具有億萬(wàn)身家的虛構(gòu)社交網(wǎng)路公司創(chuàng)辦人原本正在開(kāi)車(chē),卻突然無(wú)法操控車(chē)輛;于是車(chē)子在馬路上橫沖直撞,不停變換車(chē)道闖紅燈…

但那位被困在車(chē)內(nèi)的駕駛?cè)藚s毫無(wú)辦法,他對(duì)車(chē)子的控制權(quán)、特別是煞車(chē),顯然被車(chē)子本身奪走了──也就是說(shuō),那輛車(chē)被人從遠(yuǎn)端遙控了。然后,你看到那輛車(chē)子在螢?zāi)簧媳ǎê艽碳さ漠?huà)面),但身為軟體開(kāi)發(fā)天才的男主角在千鈞一發(fā)中逃脫。

以上只是電視劇的情節(jié),而且是科幻影集;能支援遠(yuǎn)端遙控的車(chē)輛是一個(gè)制造驚悚畫(huà)面吸引觀眾的好題材,但在現(xiàn)實(shí)中真的有可能嗎?嗯…聽(tīng)起來(lái)不可思議,但是,有。

美國(guó)華盛頓大學(xué)(University of Washington)與加州大學(xué)圣地牙哥分校(University of California-San Diego)的研究團(tuán)隊(duì),共同發(fā)表了一份《汽車(chē)攻擊面的綜合實(shí)驗(yàn)性分析(Comprehensive Experimental Analyses of Automotive Attack Surfaces)》技術(shù)論文,提供給美國(guó)國(guó)家科學(xué)院(NAS)一個(gè)針對(duì)電子車(chē)輛控制與意外加速議題的委員會(huì)參考。

NAS的立場(chǎng)是為了協(xié)助厘清汽車(chē)產(chǎn)業(yè)界對(duì)于車(chē)載電子裝置是否可能遭受黑客攻擊的質(zhì)疑──傳統(tǒng)觀念認(rèn)為,黑客若要達(dá)到攻擊目的,會(huì)需要將發(fā)動(dòng)攻擊的硬體與車(chē)載電腦網(wǎng)路實(shí)際連結(jié)。因此論文作者以最新的量產(chǎn)轎車(chē)為平臺(tái),進(jìn)行了系統(tǒng)性與實(shí)證性的遠(yuǎn)端攻擊面分析。

而研究人員在分析過(guò)程中發(fā)現(xiàn),以往在現(xiàn)實(shí)世界不曾有過(guò)(像電視影集情節(jié)那樣)嚴(yán)重的汽車(chē)安全漏洞危及車(chē)輛與駕駛?cè)耍骸皞鹘y(tǒng)汽車(chē)并不支援連網(wǎng)功能,因此汽車(chē)制造商也不需要預(yù)防外來(lái)敵人可能會(huì)采取的行動(dòng)。”但是他們提出警告:“我們的汽車(chē)系統(tǒng)現(xiàn)在支援廣泛的連結(jié)功能,路上行駛的數(shù)百萬(wàn)車(chē)輛能直接透過(guò)手機(jī)與網(wǎng)際網(wǎng)路來(lái)對(duì)付。”

圖題:根據(jù)NAS委托研究,汽車(chē)可能遭受攻擊的安全漏洞是存在的

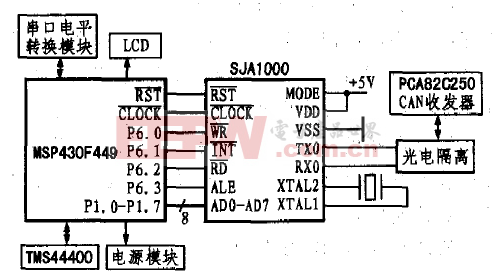

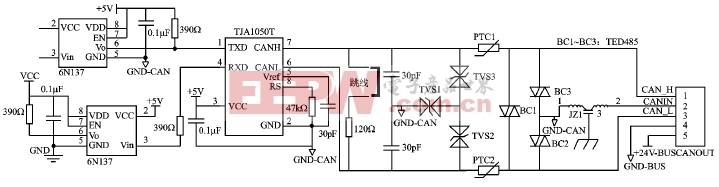

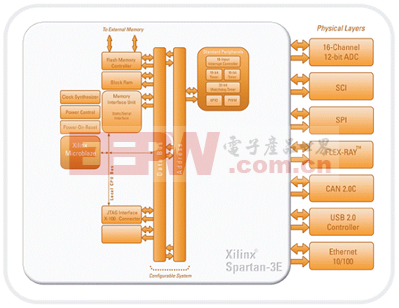

恩智浦半導(dǎo)體(NXP)汽車(chē)系統(tǒng)與應(yīng)用部門(mén)工程主管Dirk Besenbruch表示,上述論文激勵(lì)該公司研究汽車(chē)安全議題。他指出,目前汽車(chē)電子裝置采用的CAN總線是一種“良好的容錯(cuò)網(wǎng)路”,但黑客們確實(shí)有許多種方法能透過(guò)網(wǎng)際網(wǎng)路對(duì)車(chē)內(nèi)的電子控制單元(ECU)發(fā)動(dòng)攻擊。

CAN 總線所提供的彈性能打造安全、具成本效益的網(wǎng)路,讓供應(yīng)商為汽車(chē)添加各種透過(guò)電腦控制的系統(tǒng)(從車(chē)窗、門(mén)鎖控制,到煞車(chē)、引擎控制等安全關(guān)鍵功能);但該種彈性也可能為新型態(tài)的黑客攻擊提供機(jī)會(huì)──例如侵入環(huán)繞所有車(chē)內(nèi)電腦控制系統(tǒng)(包括煞車(chē)、引擎控制等關(guān)鍵任務(wù)功能)的汽車(chē)內(nèi)部網(wǎng)路。

Besenbruch坦承,舉例來(lái)說(shuō),全程從遠(yuǎn)端控制汽車(chē)音響音量,甚至更糟的,蓄意停止或啟動(dòng)汽車(chē)引擎,是完全有可能做到的。

那黑客到底要如何從遠(yuǎn)端侵入汽車(chē)網(wǎng)路?Besenbruch指出,提供車(chē)廠技術(shù)服務(wù)人員在日常車(chē)輛保養(yǎng)維護(hù)中診斷汽車(chē)狀況、以及進(jìn)行ECU編程的車(chē)載診斷系統(tǒng)(On-board diagnostics,OBD)就是一個(gè)管道。

此外黑客也可以透過(guò)將偽代碼(false code)植入MP3檔案中,來(lái)追蹤車(chē)內(nèi)的娛樂(lè)系統(tǒng);這聽(tīng)起來(lái)沒(méi)什么大不了,但一旦惡意程式進(jìn)駐車(chē)用娛樂(lè)系統(tǒng),就像是癌細(xì)胞一樣,可能通過(guò)互連的CAN總線危及其他車(chē)用電子零件。

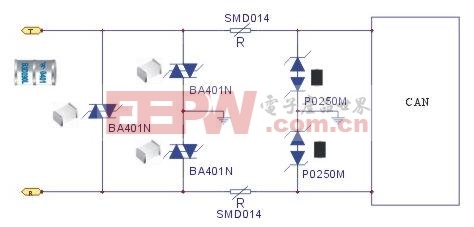

在前述的論文中還提到:“我們發(fā)現(xiàn)能通過(guò)撥打車(chē)用電話號(hào)碼,或是播放特制的聲音信號(hào)(用iPod編碼),就能取得汽車(chē)的控制權(quán),威脅車(chē)內(nèi)嵌入的車(chē)用資通訊系統(tǒng)。”其他黑客攻擊管道還包括藍(lán)牙、Wi-Fi等各種短距離無(wú)線連結(jié)接口,遙控?zé)o鑰匙門(mén)鎖、RFID門(mén)鎖、胎壓監(jiān)測(cè)系統(tǒng),以及手機(jī)通訊接口、GPS、衛(wèi)星 /數(shù)位收音機(jī)系統(tǒng)等。

當(dāng)然,以透過(guò)藍(lán)牙進(jìn)行攻擊的案例來(lái)說(shuō),黑客得先在靠近汽車(chē)接收器的地方布置無(wú)線發(fā)送器;接著黑客還需要了解該車(chē)輛的藍(lán)牙MAC位置,才能在遠(yuǎn)端利用汽車(chē)的安全漏洞,感覺(jué)會(huì)是個(gè)很復(fù)雜的工作。但研究人員指出,分析結(jié)果顯示,盡管需要費(fèi)比較大的功夫來(lái)布置并接近攻擊車(chē)輛,有企圖心的黑客確實(shí)能達(dá)到攻擊目的。

因此,在遠(yuǎn)端透過(guò)無(wú)線連結(jié)接口控制車(chē)輛并不是很難做到;上述論文的作者們還發(fā)現(xiàn),大部分車(chē)用藍(lán)牙裝置并不需要與使用者進(jìn)行任何互動(dòng),就能完成配對(duì)。論文作者指出,無(wú)線連結(jié)頻道帶來(lái)許多安全漏洞:“讓黑客能根據(jù)需求遠(yuǎn)端觸發(fā)行動(dòng)、甚至橫跨多臺(tái)車(chē)輛同步運(yùn)作或是以交互方式進(jìn)行控制。”

Besenbruch也同意以上看法,他表示,不同于金融應(yīng)用領(lǐng)域的信用卡、個(gè)人識(shí)別碼、ATM機(jī)器,都是以在一個(gè)封閉的系統(tǒng)內(nèi)運(yùn)作為前提進(jìn)行設(shè)計(jì):“汽車(chē)產(chǎn)業(yè)面臨特別嚴(yán)苛的技術(shù)挑戰(zhàn)。”

他進(jìn)一步指出,汽車(chē)制造商致力于維護(hù)一個(gè)開(kāi)放性的系統(tǒng),因此他們就不必每次在開(kāi)發(fā)新車(chē)型時(shí),又重新打造一個(gè)新的控制系統(tǒng);目前有部分車(chē)輛內(nèi)部已經(jīng)有超過(guò)70個(gè)控制單元,所有這些電子控制單元都是相互連結(jié)的。

評(píng)論